新たなサイバー攻撃のひとつ「ゼロデイ攻撃」とは?被害事例や対策も解説

公開:2023年05月10日

企業を狙ったサイバー攻撃が巧妙化しているなか、システムの脆弱性を狙った「ゼロデイ攻撃」が急増していることをご存知でしょうか。

ゼロデイ攻撃は、IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2022」の「組織の 10 大脅威」で7 位に初めてランクインし、深刻な脅威として有効な対策が求められています。

本コラムではどんなシステムでも生じる脆弱性を狙ったゼロデイ攻撃の特徴をはじめ、対策が難しいといわれている理由や被害事例をご紹介。併せてゼロデイ攻撃に有効な対策について詳しく解説します。

このコラムを読んで分かること

- ゼロデイ攻撃とは何か

- ゼロデイ攻撃の対策が難しいといわれる理由

- ゼロデイ攻撃に有効な対策と攻撃を受けた際の対処法

【目次】

- サイバー攻撃者が狙う脆弱性とは

- ゼロデイ攻撃とは?

- ゼロデイ攻撃の被害事例

- ゼロデイ攻撃への対策や対処法

- まとめ

サイバー攻撃者が狙う脆弱性とは

ゼロデイ攻撃を説明する前に前提知識として必要な、システムにおける「脆弱性」について解説します。

脆弱性とは、「バグ」と呼ばれるOSやソフトウエアのプログラム上の不具合や、設計上のミスが原因となって発生するセキュリティー上の欠陥のことを指します。「セキュリティーホール」と呼ぶこともある脆弱性を放置したままコンピューターを利用してしまうと、ウイルスに感染したり、不正アクセスされたりする危険性があります。

そして、この脆弱性を狙ってネットワークやコンピューターに侵入し、データ改ざんやデータ破壊、個人情報の流出などを行う行為を「サイバー攻撃」といい、サイバー攻撃のひとつが「ゼロデイ攻撃」です。

ゼロデイ攻撃とは?

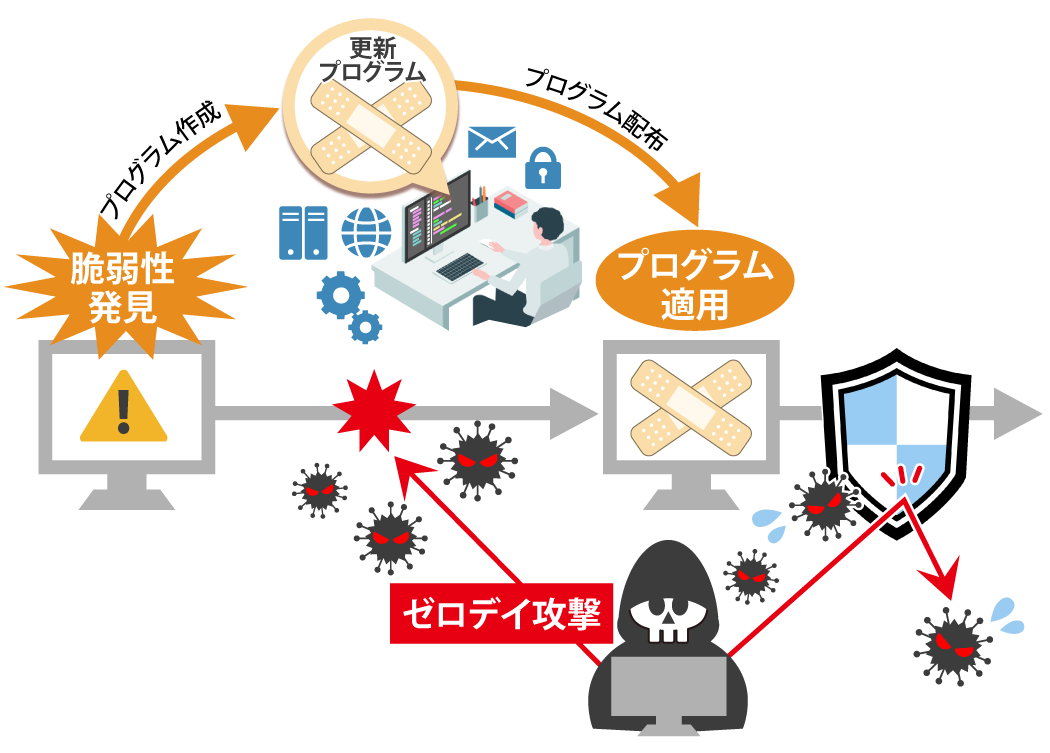

「ゼロデイ攻撃」とは、上記で紹介した脆弱性を塞ぐことを目的に行われる「ソフトウエアのアップデート」に必要な修正プログラムが公開されるまでの期間を狙ったサイバー攻撃のことです。

修正プログラムの公開日を1日目とすると、まだ修正プログラムが適用されていない状態「0日目:ゼロデイ(ZERO-DAY)」に攻撃を仕掛けてくるため、「ゼロデイ攻撃」と呼ばれています。

ゼロデイ攻撃はなぜ対策が難しいのか

ゼロデイ攻撃は、メーカー側が脆弱性を把握し解消するまでの間を狙って攻撃を仕掛けるため、対策が難しいといわれています。理由は、一般的なセキュリティーソフトは、過去のサイバー攻撃を基に開発されており、新種のウイルスや新たな攻撃パターンには対応できていないのです。

また、メーカーや利用者よりも先に脆弱性に気づき、攻撃を仕掛けてくる場合もあります。残念ながらどのようなOSやソフトウエア、アプリケーションでも、完璧なものはありません。脆弱性は次から次へと見つかるため、攻撃者よりもいかに先手を打てるか次第ともいえます。

そのため、ゼロデイ攻撃を根本的に対策することは非常に難しいといえるでしょう。

ゼロデイ攻撃のパターン

攻撃者は、まだ塞がれていない穴、脆弱性をどのように使ってゼロデイ攻撃を仕掛けてくるのでしょうか。

よく報告されている攻撃方法としては、以下の2パターンがあります。

- (1)メールにトロイの木馬やランサムウェアなど、悪意あるプログラム「マルウェア」を埋め込み送りつける

- (2)ウェブサイトを改ざんし、サイト閲覧者に「マルウェア」をダウンロードさせる

このマルウェアが、パソコンや社内ネットワークに侵入するために使うのが脆弱性です。

ゼロデイ攻撃に限らず、特に最近は(1)のメールによる攻撃でマルウェアに感染してしまった事例が多く報告されています。

ここからは、メールでどのようにウイルスを侵入させるのか、その攻撃方法を詳しくみてみましょう。

(1)標的型攻撃

特定の企業や組織をターゲットに攻撃をしかけ、機密情報を盗み出す標的型攻撃。盗み出した情報を囮にして金銭を要求したり、情報を流出させることでターゲットの信用を低下させたりすることが目的です。

手口としては、ターゲットとなる企業にマルウェアを添付したメールを送信。ターゲットが添付ファイルを開封することで、ウイルスが侵入、不正プログラムが実行されます。感染してしまったパソコンをのっとり、パソコンに保存されている情報を搾取したり、そのパソコンから社内ネットワークへ侵入し機密情報を奪ったりします。

最近の傾向としては、ターゲットとなる企業の取引先や顧客などを装ってメールを送ってきます。中にはあらかじめ数回メールをやり取りし、信頼性を築いた上で攻撃を仕掛けるものもあります。大企業や府省庁以外にも地方自治体、中小企業でも被害が報告されています。

(2)ばらまき型攻撃

標的型攻撃と同様にメールに添付されたファイルを開くことでマルウェアに感染させ、機密情報を抜き取ることが目的で行われる攻撃ですが、ばらまき型はその名のとおり、不特定多数を狙った攻撃を指します。

不特定多数をターゲットとしているため、明らかに業務と関係のない内容のメールであることもあり、標的型攻撃よりは気づきやすいという点があります。しかし、有名なショッピングサイトや宅配業者を装ったメールを送ってくるなど、つい開封してしまいそうな工夫が施されていることもあるので、注意しましょう。

ゼロデイ攻撃の被害事例

Google社のゼロデイ攻撃専門対策チーム「ProjectZero」の発表によると、2021年のゼロデイ攻撃件数は58件でした。2014年にチームが結成されて以降、調査を続けてきましたが、過去最多といわれていた2015年の28件から倍近く増加しています。

ここでは、実際にゼロデイ攻撃による被害事例を2つご紹介します。

Case1: WannaCryを悪用したランサムウェアの事例

2017年、イギリスなど複数国の医療機関や企業、政府機関へもサイバー攻撃を仕掛け、医療施設の閉鎖などの被害を発生させた「WannaCry」。WannaCryとはランサムウェアの一種で身代金要求プログラムとも呼ばれていますが、このランサムウェアの被害が拡大した要因の一つが、Microsoft社 Windowsの脆弱性だったのです。

WannaCryに感染するとファイルが暗号化され利用できない状態に。画面にはファイル修復と引き換えに、身代金を要求する文面が現れました。実際に、日本円でも1,400万円の振り込みが確認されています。

こういった被害を受け、Microsoft社は当時サポートが終了していたOSに対しても修正パッチをリリースするほど、甚大な影響をもたらしました。

Case2:Firefoxの脆弱性を突いたゼロデイ攻撃

2019年、アメリカの暗号資産取引所Coinbaseを狙った「標的型攻撃メール」によるゼロデイ攻撃が発生。デスクトップブラウザとして上位シェアを誇るFirefoxの脆弱性を突いたゼロデイ攻撃と、関係者になりすました標的型攻撃メールを組み合わせたものでした。

CoinBaseの従業員宛に関係者を装ったリンク付きメールが届き、リンクをクリックすると何故かFirefoxで参照するよう促す表示が出たとのこと。幸いにも、悪意のあるリンクである可能性を検知できたため、実害はありませんでした。しかし、もしも指示どおりFirefoxでリンクをクリックしていたら、Firefoxの脆弱性からマルウェアが侵入し、暗号資産に関する情報が搾取されていたかもしれません。

ゼロデイ攻撃への対策や対処法

ここまで、ゼロデイ攻撃について事例なども交えご紹介してきました。ここからは、ゼロデイ攻撃を防ぐためにはどのような対策が有効なのか、詳しく解説していきます。

(1)OSやソフトウエアのアップデート、セキュリティー対策ソフトの導入

まずは、ゼロデイ攻撃に限らずセキュリティー対策の基本である、OSやソフトウエアのアップデートを行うことです。サポート期間が終了した製品の使用は控え、アップグレードしましょう。

また、セキュリティー対策ソフトを導入することも有効です。万が一マルウェアやウイルスが侵入しても感染を検知し、情報の流出やプログラムの誤作動を未然に防ぐことができます。

(2)サンドボックスの導入

日本語に訳すと「砂場」を意味する「サンドボックス」。ITの世界ではプログラムの安全性を確認するために作られた専用の仮想環境を指します。サンドボックスは、ユーザーが通常利用している環境・領域から完全に隔離された場所にあります。そのため、通常の環境に影響を与えることなく、実際にプログラムやファイルを実行し、安全性を確認できます。

たとえば、メールに添付された不審なファイルをサンドボックス内で実行し、セキュリティーチェックをかけることで不正なマルウェアであるか判別します。

実際にファイルを展開・実行したり、メールに記載されたURLをクリックしたりできるため、害があるかを直接判断できる点がメリットです。これにより、標的型攻撃への対応や、未知のマルウェアによる被害を防止することが可能です。

ただし、マルウェアがサンドボックスをすり抜ける可能性もあるため、サンドボックス単体での対策ではなく、複数の対策を講じるうちの一つとして考えておきましょう。

(3)ファイアウォール、IDS/IPSを設定する

ネットワークセキュリティーの基本である防火壁、ファイアウォール(Firewall)の設置も対策としては効果的です。外部からの不正な侵入を社内ネットワークに入れない、社内から外部への不正アクセスを禁止することができるため、サイバー攻撃を防ぐことができます。

また、ネットワークへの攻撃を防御するファイアウォールとともに、導入を検討したい対策がIDS/IPSです。

IDS(Intrusion Detection System)とは、ネットワーク上の通信を監視し、サーバーやネットワークへの不正アクセスを検知、通知する機能を持つ「不正侵入検知システム」です。一方、IPS(Intrusion Prevention System)は、IDSと同様にネットワーク上の通信を監視し、異常な通信を検知したら通信を遮断する役割を担う「不正侵入防止システム」です。

ファイアウォールは送信元・送信先のIPアドレスで通信の許可/不許可を判断しているのに対し、IDS/IPSは通信の内容をみて判断し検知/遮断をします。そのため、壁をすり抜けてきたアクセスに対してのセキュリティー対策として有効であり、OSやミドルウエア領域を保護する目的として、ファイアウォールとともに導入しておくと良いでしょう。

(4)WAFを設定する

メールサービスやクラウド上で文章作成・管理ができるツールなど、Webアプリケーションの業務利用が一般的となっている今、Webアプリケーションの脆弱性を突いた攻撃からの防御にも対策を講じておくことが重要です。

WAFとはWeb Application Firewallの略称で、その名のとおりWebアプリケーションに特化したセキュリティーツールです。WAFの特長は、Webアプリケーションの脆弱性を狙った不審な通信を検知して遮断できることです。情報の流出やサイト利用者を保護する役割を果たします。

ファイアウォールやIDS/IPSとWAFとを組み合わせ、多層防御を行うことがおすすめです。

(5)EDRの導入

EDR(Endpoint Detection and Response)とは、PCやスマートフォン、サーバーなどネットワーク端末の状態を監視し、不審な動きや異常があれば検知・報告するシステムです。社内で利用されている様々な端末のマルウェアの侵入や感染を検知し、異常を発見した際は端末を隔離、危険性が疑われるファイルを削除することが可能です。

EDRは、万が一、ゼロデイ攻撃を仕掛けられても原因や侵入経路、被害状況などを把握することで被害を最小限に抑えて、システム全体への影響を防ぐ効果があります。

ゼロデイ攻撃の予防策という考え方ではありませんが、次から次へと生まれる未知の攻撃に対して、どれだけ迅速に消火できるかという観点での対策になります。

もしも ゼロデイ攻撃を受けてしまったら

万が一、何らかの攻撃を受けたと気づいた時やPCの挙動がおかしいと感じた際、どうすべきなのでしょうか。

私達一人ひとりができることとして、まずは疑いのあるPCをインターネット・社内ネットワークから切断します。ネットワーク上にある他のサーバーやPCにマルウェアが侵入しないよう、侵入経路を遮断することが、被害を最小限に抑えるための初動対応となります。その後、速やかに社内のセキュリティー部門に報告し、指示を仰ぎましょう。

企業の対応としては、まずは疑いのあるPCをネットワークから隔離し攻撃を止めた上で、被害状況や影響範囲(データ漏えい有無等)の確認を行います。確認にはネットワークフォレンジックや各種ログ、SOC(Security Operation Center)やEDR(Endpoint Detection and Response)などを用いる場合があります。また、必要に応じ関係当局および専門組織と連携し、侵入経路や感染要因等を特定し、適切な安全確保措置を行い被害の拡大を防止します。

緊急対応後は再発防止策を講じるとともに、必要に応じて以下の対応を行います。

従業員の健康診断結果など要配慮個人データ、財産的被害の恐れがある個人データ、不正目的で行われた個人データの漏えい、および1000人を超える個人データの漏えいが発生した場合には、個人情報保護委員会への報告と本人への通知を行う。

※令和2年改正個人情報保護法により義務化

もしも対応に不安がある場合には、外部の専門組織に相談すると良いでしょう。迅速かつ冷静な対応が、被害拡大を防ぐ最善の手法です。

まとめ

ここまで、ゼロデイ攻撃の特徴をはじめ、対策が難しいといわれている理由や被害事例の紹介、有効な対策について詳しく解説してきました。本コラムのポイントをまとめます。

<このコラムのPOINT>

- ゼロデイ攻撃とはメーカー側が脆弱性を発見し、更新プログラムを公開するまでの間を狙って攻撃を仕掛けるサイバー攻撃の一種

- 代表的なゼロデイ攻撃の事例にランサムウェア「WannaCry」を悪用した事例や、Webブラウザの脆弱性を悪用した事例などがある

- ゼロデイ攻撃の対策には、OSやプログラムのアップデート、サンドボックスや、WAF、EDRの導入など多層防御が有効

ゼロデイ攻撃は、重箱の隅をつつくような脆弱性を狙ったものです。セキュリティー対策に終わりはなく、完璧な対策といったものも難しいのが現状ですが、定期的なOSアップデートなどの基本対策を必ず行うとともに、複数のセキュリティーツールによる多層防御対策などの実施が、信頼される企業の基礎作りになるでしょう。

「ITトレンド」の最新記事

メールマガジン登録

上記コラムのようなお役立ち情報を定期的に

メルマガで配信しています。

コラム(メルマガ)の

定期購読をご希望の方はこちら